O Brasil presenciou um dos maiores ataques cibernéticos da sua história. Dados iniciais indicam que R$ 1 bilhão foram desviados de uma empresa de software que prestava serviços ao Banco Central, levantando um alerta vermelho para todas as organizações que lidam com dados sensíveis, especialmente no setor financeiro.

Chamado por especialistas de “o roubo do século”, esse incidente escancarou vulnerabilidades críticas na gestão de TI, mostrando que nenhuma empresa, por mais estratégica que seja, está imune a cibercriminosos altamente organizados. O episódio gerou questionamentos sobre as práticas de segurança adotadas em ambientes críticos da infraestrutura nacional.

Em abril de 2025, a XP Inc. confirmou um vazamento de dados cadastrais e saldos de clientes. O incidente, causado por uma falha em um fornecedor externo, também afetou outras empresas do grupo, como a Clear Corretora. Embora não tenha havido movimentação indevida nas contas, o caso expôs uma fragilidade crítica: mesmo empresas sólidas e reconhecidas podem ser vítimas de falhas sérias de segurança. Esse episódio já indicava que a questão não é mais “se vai acontecer”, mas “quando”, antecipando o cenário ainda mais grave que viria semanas depois com o ataque à C&M Software.

O ataque hacker ao sistema bancário

1. Quando e onde ocorreu

O ataque foi detectado na madrugada de 1º de julho de 2025, tendo como alvo principal a C&M Software, empresa que atua como integradora no Sistema Brasileiro de Pagamentos, conectando bancos ao Pix, TEDs e contas de reserva do Banco Central.

O ataque envolveu o sequestro de dados sensíveis e o desvio de dinheiro por meio de falhas na infraestrutura da empresa que atendia o Banco Central. Embora os detalhes técnicos ainda estejam sob investigação, fontes apontam que os criminosos exploraram brechas em autenticações e movimentações bancárias.

2. Valor do prejuízo: quanto foi desviado?

As cifras variam conforme as fontes:

- Pelo menos R$ 400 milhões desviados de uma única empresa;

- Estimativas indicam que o total pode chegar a R$ 1 bilhão, afetando até oito instituições financeiras.

3. Como os hackers agiram

O ataque envolveu o uso de credenciais válidas ou acesso privilegiado via engenharia social. A movimentação dos valores ocorreu fora do horário comercial, com posterior conversão em criptomoedas para dificultar o rastreio.

4. Instituições afetadas e respostas

Entre os atingidos estão BMP, CredSystem e Banco Paulista. Apesar de o Banco Central reforçar que nenhum cliente final foi impactado, o sistema de intermediação financeira foi profundamente comprometido.

5. Por que é um dos ataques mais graves já registrados

A gravidade se dá não apenas pelo valor, mas por atingir contas de reserva no BC, exigindo um nível altíssimo de confiança, acesso e responsabilidade — agora questionados.

6. As consequências vão além do financeiro

O impacto se espalha em três esferas:

- Reputacional, com perda de confiança no sistema;

- Sistêmica, ao expor falhas críticas de infraestrutura;

- Operacional, com necessidade urgente de revisão de segurança em todo o ecossistema financeiro.

7. Investigações e próximos passos

As investigações estão sendo conduzidas pela Polícia Federal, Polícia Civil de SP e COAF, com apoio de exchanges de criptomoedas. O Banco Central suspendeu temporariamente a atuação da C&M e reforçou as regras de funcionamento dos integradores.

O que sua empresa pode aprender com esse ataque?

O caso mostra que mesmo empresas homologadas e com papel estratégico na cadeia financeira podem ser alvos — e que a falha de um elo compromete toda a estrutura.

Por isso, reforçamos a importância de:

- Monitoramento contínuo 24/7;

- Soluções com detecção de comportamento anômalo;

- Visibilidade total de acessos e ativos críticos;

- Resposta automatizada e integrada a incidentes.

Recomendações para reforçar a segurança da sua empresa

| Quem deve agir | Medidas |

|---|---|

| PSTIs (ex: C&M) | Revisão de protocolos de segurança, autenticação multifator e monitoramento contínuo |

| Instituições financeiras | Coordenação com o BC sobre limites e horários de acesso; auditorias regulares |

| Reguladores | Avaliação de critérios de homologação para integradores, exigência de planos de contingência |

| Usuários do Pix | Continuar usando o sistema normalmente, pois não houve impacto em chaves ou dados pessoais |

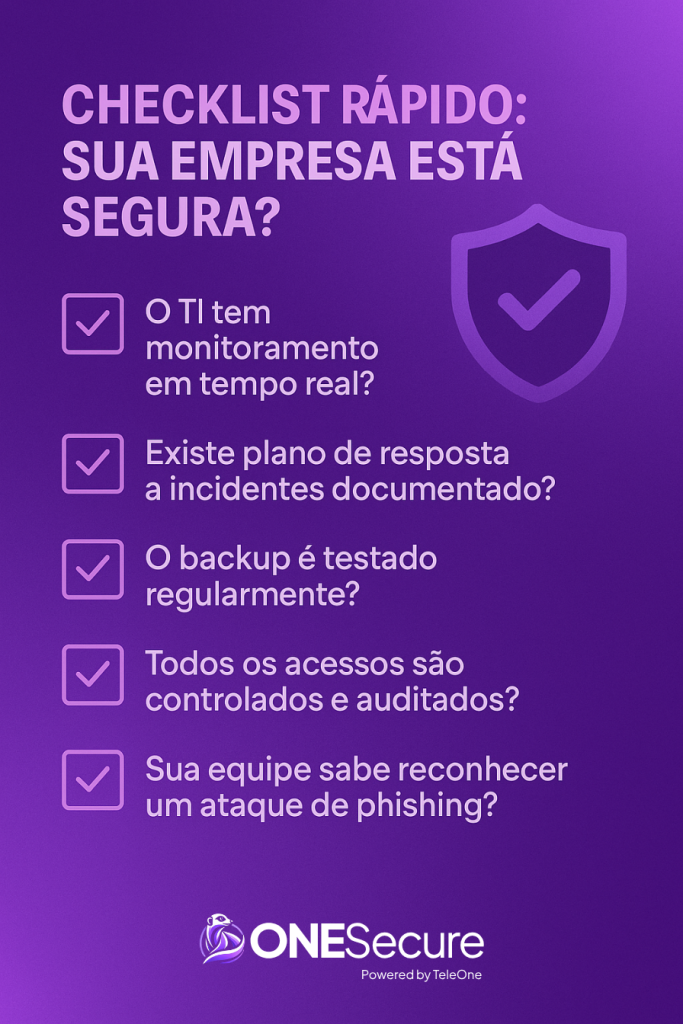

Checklist rápido: sua empresa está segura?

Se você respondeu “não” para 2 ou mais perguntas, está na hora de agir.

O ataque hacker de R$ 1 bilhão mostrou que a segurança digital precisa ser prioridade em qualquer empresa. Na OneSecure, oferecemos um ecossistema completo de cibersegurança com SOC, EDR e Zero Trust para proteger sua empresa antes, durante e depois de um ataque.

O vazamento na XP e o ataque à C&M mostram que a superfície de ataque está em expansão, e não faltam exemplos de que o risco é real. A pergunta que fica não é “quando será a próxima vez” e quem estará no centro da crise.

O momento exige ação. E vigilância constante.

Não espere sua organização virar manchete!